D-Link的数字证书泄露被用于恶意软件签名认证

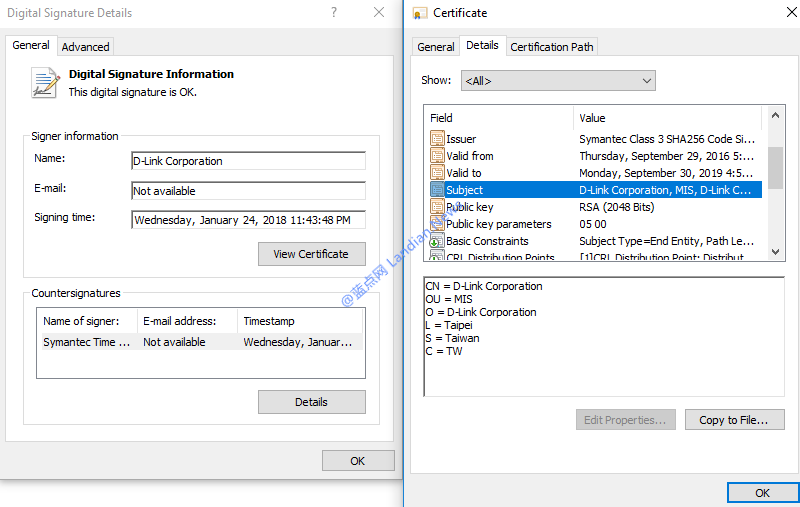

知名网络设备制造商友讯日前被发现泄露合法的数字签名,泄露的签名流传在黑市并被用于签名恶意软件等。

除友讯外中国台湾某个证券交易公司的数字签名亦被泄露,看起来应该是有黑客专门针对这些公司发动攻击。

签名恶意软件绕过安全检查:

对于黑产集团来说获得有效的数字签名则会方便很多,因为对应被签名的恶意软件默认情况下不会遭到拦截。

此前已发生过多次恶意软件使用正规数字签名的情况,但绝大多数数字签名都是过期和无效的效果没那么好。

以友讯为例如果攻击者将恶意软件命名为路由相关的程序,用户看到友讯的数字签名会认为这是厂商的程序。

同时操作系统默认情况下会对此类含有签名的软件放行,因此黑产集团可以借助数字签名来感染更多的用户。

签名间谍软件和密码窃取工具:

安全公司 ESET 在追踪后发现至少有两个恶意软件家族使用友讯和中国台湾某证券交易公司的合法数字签名。

前者主要通过后门程序窃取用户电脑的机密文件并可监视用户,后者主要从主流浏览器中收集被保存的密码。

目前研究人员已经向上述受影响的公司通报证书泄露问题,这两份数字签名分别在7月3 日和7月4 日被吊销。

多数安全软件无法识别失效证书:

遗憾的是即便这些证书被吊销也不能阻止传播和感染,因为多数安全软件无法正确识别过期和无效数字证书。

去年美国马里兰州大学的安全研究人员在实际测试中发现全球众多安全软件缺乏对过期数字签名的有效检测。

即便是研究人员测试了卡巴斯基、微软、趋势科技、赛门铁克以及腾讯等安全软件也没能够全部检测出样本。

同等条件下这些病毒样本被去除过期数字签名后却基本都能被检测出来,说明安全软件无法有效的识别证书。