ESET研究人员首次发现可完整攻击UEFI固件的黑客集团

安全厂商ESET旗下追踪持续网络威胁的研究人员日前首次发现可以完整攻击扩展固件接口 UEFI 的黑客集团。

研究发现该黑客集团能够将病毒嵌入到目标计算机 SPI 闪存模块,若成功嵌入则用户可能将对病毒无计可施。

因为该病毒不但可以阻止用户重新安装操作系统,甚至用户更换硬盘都会导致整个设备无法正常启动和使用。

被命名为rootkit LoJax:

该病毒使用多个模块并利用多种方法来攻击UEFI固件,例如在攻击开始之前先释放模块收集固件的详细信息。

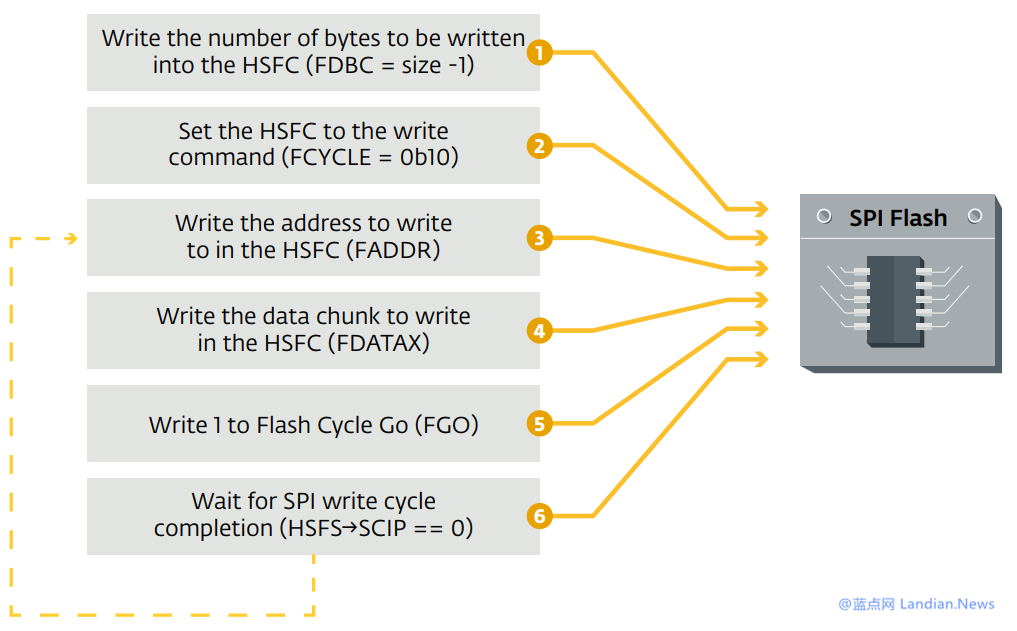

然后通过读取UEFI固件所在的SPI闪存模块来创建系统固件的副本,接着再将携带病毒的副本写回到SPI闪存。

完成最后步骤后该病毒即可持续性的威胁设备和操作系统,用户即便是发现该病毒也没有太好的办法去解决。

使用多种方式利用配置错误和漏洞:

RWEverything 是个非常知名的硬件信息读写工具,在这次攻击中黑客集团也利用RWEverything 提供读写。

该工具拥有正规的数字签名因此可以顺利的读写系统硬件信息,但这只是方便病毒成功进入固件的最初条件。

事实上该病毒最常利用的攻击方法还是UEFI 本身配置错误,这样可以比较方便的绕过SPI闪存的写保护机制。

如果用户配置正确病毒无法绕过写保护机制则会利用CVE-2014-8273 漏洞,该漏洞是UEFI很久之前的漏洞。

所以倘若你还在使用非常旧的硬件以及从未对固件进行更新过,那么即便UEFI固件配置正确也还是会被感染。

如何抵御rootkit Lojax类病毒:

开启安全启动检查机制是个非常不错的防御方式,该机制在系统启动时会预先检查所有组件是否有有效签名。

尽管该病毒会利用含有正常签名的读写工具到达固件,但该病毒本身并没有签名因此无法通过安全机制检查。

无法通过检查那么系统会自动丢弃该病毒,所以在最初启动时该病毒就会被成功干掉也无法再感染UEFI固件。

保持固件最新也很重要: 在这次案例里黑客集团不但利用UEFI配置错误也利用到了很多年前就被修复的漏洞。

所以及时更新固件是个非常重要的事情,更新固件的方法主要是是前往主板厂商官网下载对应的 BIOS 驱动。