已经有黑客开始利用合勤网络设备的硬编码账号漏洞发起针对性攻击

早前我们提到有研究人员发现合勤科技 (ZXYEL)的部分网络设备存在漏洞,包括路由器、交换机和网络接入点等。

此次漏洞是合勤科技犯的低级错误但危害性却非常高,合勤科技竟然在固件里预留通过硬编码锁死的管理员密码。

所谓硬编码写死指的是用户无法对该账号和密码进行修改,只有制造商发布新版固件才能将这个管理员账户删除。

例如现在即便是这个超管账号已经被公布但用户也不能修改,因此黑客如果扫描到就可以直接远程登录用户设备。

某个受影响的设备

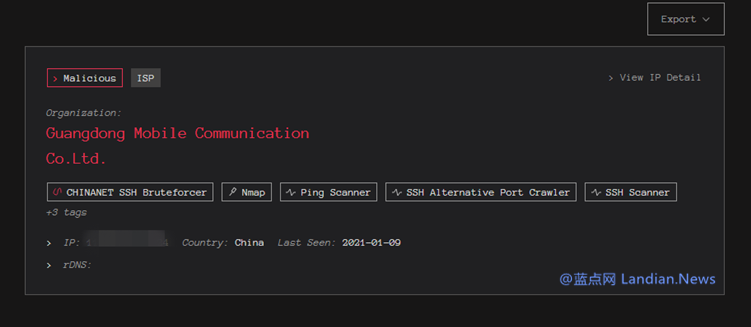

安全机构进行追踪后发现目前已经有黑客开始积极利用此漏洞,因为这个漏洞利用实在太简单而且几乎不费功夫。

硬编码的超级管理员账号和密码已经公开且具有ROOT权限 , 因此黑客只需要全网扫描再通过SSH连接爆破即可。

例如当扫描到合勤设备后直接尝试通过SSH进行连接 , 再使用具有ROOT权限的超管账号尝试是否能够成功登录。

同时黑客使用的爆破组件还内置多种常见的密码,只要能够成功登陆合勤设备那接下来就可以直接渗透企业内网。

需要提醒的是合勤科技已经对部分设备发布安全更新封禁该超管密码,因此用户请务必立即升级到合勤最新固件。

而部分合勤设备尚未获得更新,安全研究人员建议用户暂时对这些设备断网断电,在完成修复前不要再继续使用。

值得注意的是合勤提供的这些设备多数都是用于企业的,然而很多企业在网络安全管理方面与家庭用户没啥区别。

合勤子公司兆勤科技发布的数据显示受漏洞影响的防火墙设备在全球有9000台 , 在台湾地区约有122台在使用中。

然而已经修复的只有46台剩 72 台兆勤防火墙设备都没升级,这意味着黑客只要扫描到这些设备就可以直接登录。

所以兆勤科技也在通过各种渠道通知用户赶紧升级,如果不升级的话很容易被当前网络上的这些爆破设备扫描到。

严重的话也可能造成企业内网被黑客渗透甚至被安装勒索软件锁定资料等,所以如果你使用合勤设备请立即更新。