AMD承认使用ZEN 3架构的处理器存在幽灵漏洞威胁 但并不值得修复

幽灵和熔断系列漏洞是近些年来困扰全行业的安全问题,因为这些漏洞都是基于英特尔处理器硬件层面无法修复。

尽管英特尔推出多次微代码更新可以缓解漏洞但也会导致处理器性能下降,这对数据中心来说产生严重负面影响。

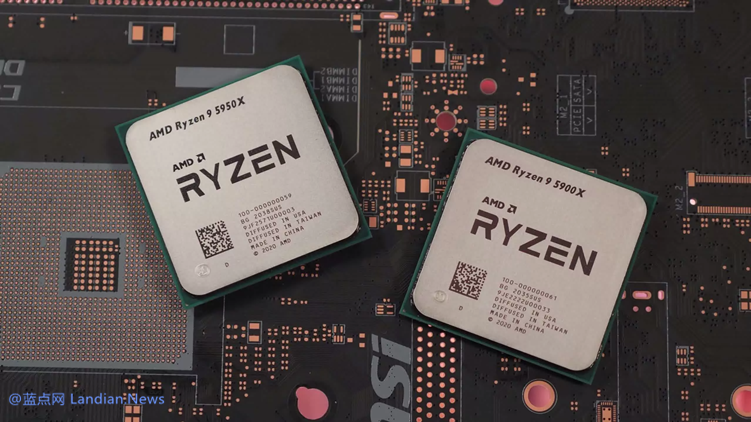

现在超威半导体推出的基于ZEN 3架构的处理器也被发现存在幽灵漏洞,攻击者借助幽灵漏洞可以窃取关键数据。

具体来说这些处理器存在的是幽灵漏洞的变种(Spectre V4),这同样属于推测执行类的漏洞容易遭到攻击者利用。

此次发现的漏洞主要推测存储转发的并发症,推测存储转发重新打开幽灵系列漏洞的攻击漏洞让黑客有可乘之机。

超威半导体将推测存储转发描述为硬件优化,旨在通过推测加载与存储之间的依赖关系来提高代码执行的性能等。

和幽灵系列其他漏洞相同,该功能可以进行推测让处理器更快地执行后续指令,但预测出错时就会产生安全漏洞。

该公司解释称错误的预测有两种情况,但不论是哪种情况理论上都需要恶意代码触发,这可以绕过相关安全措施。

当触发漏洞后可能会导致数据泄露即攻击者可以从内核中获取安全密钥,这对高安全用户以及数据中心影响较大。

要想修复该漏洞则使用的方法没有变化:通过微代码更新禁用处理器的推测执行功能即可缓解漏洞但这影响性能。

即禁用推测执行后确实可以提高安全性但却会降低处理器性能,但超威半导体认为此漏洞安全风险相对来说极低。

该公司暂时还未发现有什么代码可以触发此类攻击,因此当前该公司也不会发布微代码更新来禁用推测执行功能。

另外超威半导体也强调如果用户将程序放在沙盒中执行是容易遭受攻击的,但硬件隔离程序可以规避此类型攻击。

至于后续情况可能还需要继续观察,只是当前超威半导体认为不值得去禁用推测执行功能,所以暂时不需要修复。